3 现有的RFID安全认证协议分析

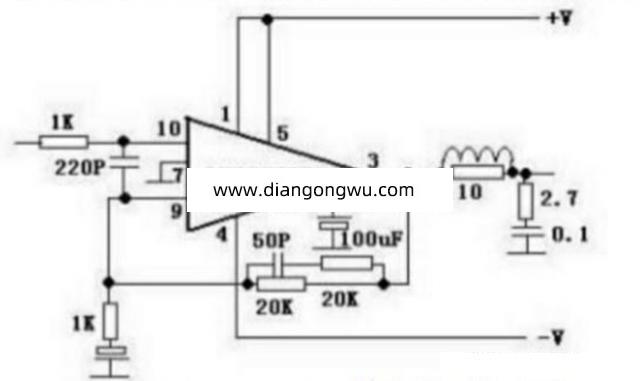

Sarma等人于2003年设计提出了基于哈希函数的Hash-Lock认证机制,在起始状态,对每个标签生成一随机数Key,得到metaID=Hash(Key),标签中存放自身ID和相应的metaID ,利用metaID取代标签ID 进行通信,防止了标识信息被非法窃取,后台数据库中存放相应的metaID,Key,ID。该协议的具体过程如图1所示。

协议工作步骤如下:

(1) 标签Reader向Tag发Query查询请求。

(2) Tag收到请求后,把自身metaID 发送至Reader。

(3) Reader接收metaID,并将其发送至后台数据库。

(4) 后台将收到的metaID与数据库中数据进行查找对比,若找到与metaID 相同的数据,则把与该数据相配套的(key,ID)传送至Reader;若不存在,则认证失败。

(5) Reader将得到的key 数据传送至Tag。

(6) Tag把收到的key 进行哈希运算,对比H(key)与metaID 是否相等,若相等,则发送自身ID至Reader,Reader将其与步骤4中得到的ID 对比,若相同,则双方认证完成;否则,Tag不合法。

该认证机制将通信中的数据用哈希函数进行隐藏,由于哈希函数的单向性,该协议在保护数据隐私方面起到一定作用,而且整个通信过程只需要进行一次哈希运算,计算量也较小。但是,该协议也有较多的安全漏洞,步骤2中Tag每次响应Reader时都是固定的metaID,很难抵挡位置跟踪;步骤6中ID以明文方式在无线信道中传送,易于被非法用户窃取,难以抵抗假冒和重传攻击;Tag的ID固定不变,很有可能被别人克隆。因此,Hash-Lock协议并不能满足系统安全性要求。

4 基于混沌加密的RFID认证方案

通过前述对射频识别技术面临的隐私问题分析,以及对攻击者常用的攻击手段的介绍,可以看出RFID技术存在的安全威胁不可忽视,亟需需求相应对策来保证系统的安全。我们对现有的几种RFID认证协议进行的分析、对比,看出这些协议各有各的优势和不足,本文借鉴它们的思想,在哈希锁协议的基础上提出了改进方案。