PKE遥控钥匙深受汽车制造商的欢迎,因为它们能够提供极大的便利性,并且备受客户期待。此外,如果使用遥控钥匙,转向柱将不再需要笨重的锁芯,这减轻了汽车重量,降低了发生碰撞时膝盖受伤的风险。消费者对这一技术也十分青睐,因为无需寻找或拨动机械钥匙来开锁、启动或锁车,生活变得更加方便了。遗憾的是,如今许多遥控钥匙也成了窃贼的目标,他们使用现成可用的廉价入侵设备来检测汽车的唤醒信号,然后将该信号重新定向至钥匙以便唤醒钥匙,使其强制发出不必要的开锁信号。这就是我们所熟知的中继攻击。

中继攻击之所以成为可能,是因为现在有一些遥控钥匙利用信号强度——不是时间戳——来检测何时车主距离汽车两米内。攻击通常由两个人完成,一个人在钥匙附近,另一个人在汽车附近。当您走出汽车,比如前往购物商场、咖啡厅或餐厅,或者如果您在家,而您的车钥匙靠近玄关或窗户,第一个窃贼会尽量接近钥匙,发出您汽车所发送的同类型查询来检测钥匙。如果您的钥匙响应查询,表示其在范围内,第一个窃贼会捕捉响应信号,然后将该信号发送(或中继)给等候在汽车旁的第二个窃贼。然后,第二个窃贼使用捕捉到的响应信号欺骗汽车解锁并启动。

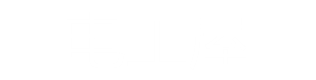

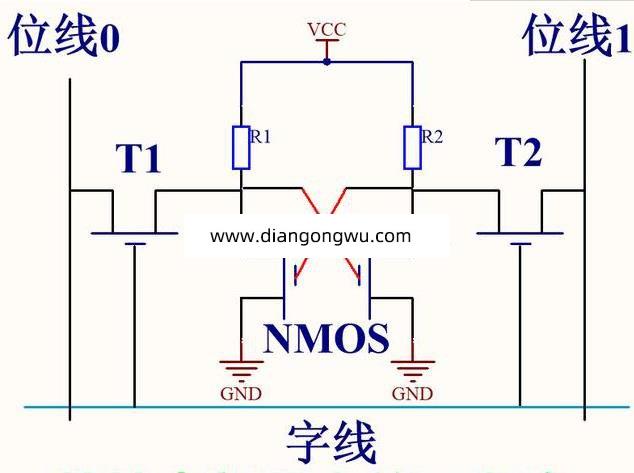

图1:中继攻击复制信号并使用该信号开锁(来源:恩智浦)

通过为PKE遥控钥匙和智能手机门禁添加UWB,ToF计算能够有效地防止中继攻击。窃贼检索的任何信号都标记有时间戳,指示信号是在范围以外的某个地方生成的。当信号到达汽车时,计算得出的行程时间会显示发出信号的点过于远,无法开门。拿着午后场电影票的影迷无法进入深夜秀场,因为电影票上显示的时间是错误的而且已过期,同样,盗版的UWB信号不会让窃贼进入汽车,因为信号显示的时间是错误的,从本质上来说已过期。